Ciberfascismo

El ciberfascismo es una estrategia de intervención en los pueblos que utilizan los países imperiales para mantener su hegemonía global, a través de una guerra silenciosa pero devastadora, que no se libra en campos de batalla convencional, sino en la mente de las personas y en las redes digitales. Los recientes informes sobre el impacto de la ciberguerra, junto con las estrategias de manipulación mediática, revelan cómo las potencias utilizan la tecnología para distorsionar la realidad, desinformar, controlar y someter a las naciones soberanas que son objeto de interés por sus recursos naturales.

En el 2011 EE. UU. usó esta estrategia de guerra para justificar el ataque al Estado de Libia y el asesinato de Muamar el Gadafi, cuando montaron una escena en la Plaza Verde, en la ciudad de Trípoli, con imágenes de unos supuestos rebeldes libios que tomaron la capital del país y recorrieron todo el mundo.

El ciberfascismo, ciberguerra, guerra tecnológica o ciberterrorismo, hace referencia al uso de ataques digitales por parte de un país para dañar los sistemas informáticos más esenciales de otro país. Para esto se pueden usar virus informáticos o realizar ataques de piratería informática. El Instituto de Investigaciones LISA explicó, que tiene como objetivo encontrar vulnerabilidades técnicas y tecnológicas en los sistemas informáticos del enemigo para atacarlas, obteniendo datos e información sensible o simplemente para dañar y destruir algunos de los servicios más esenciales.

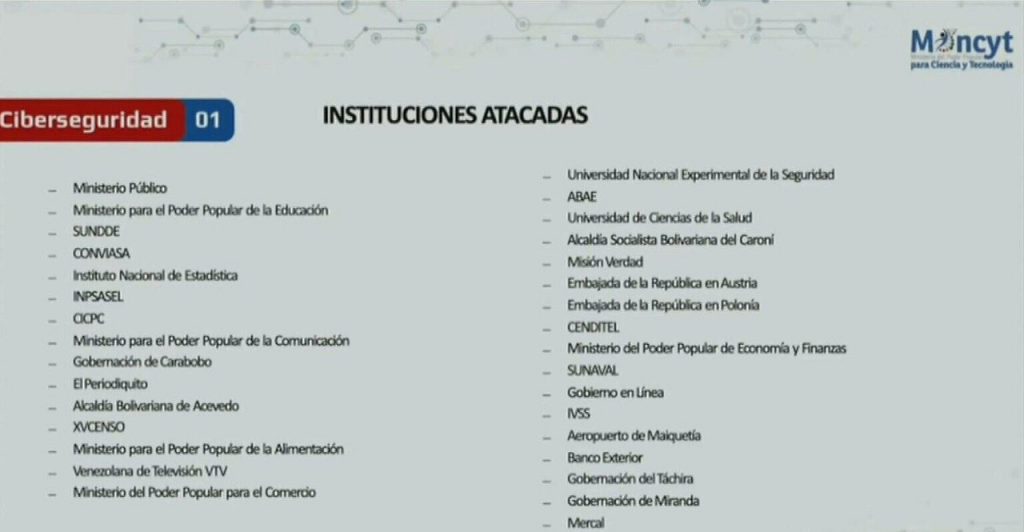

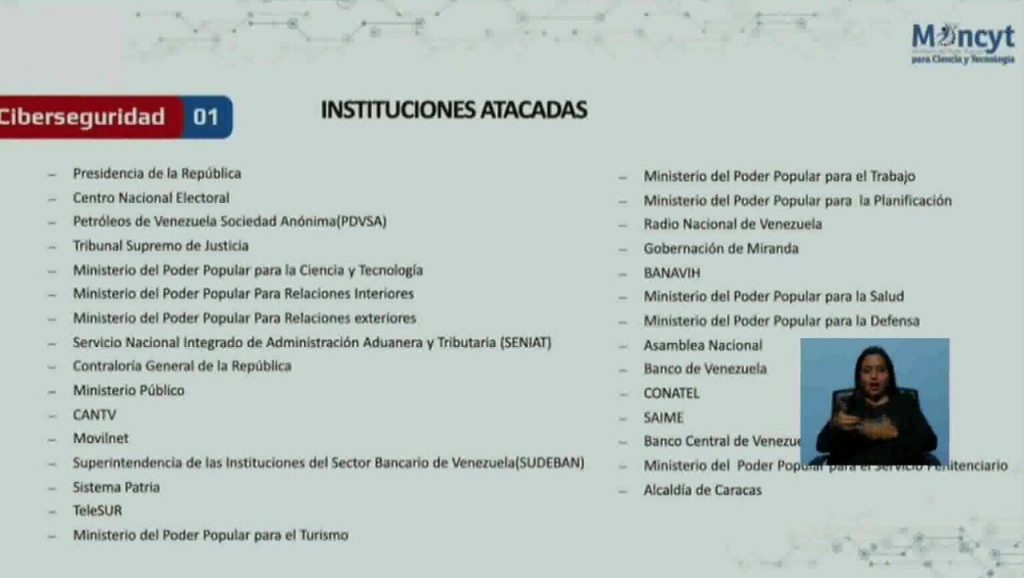

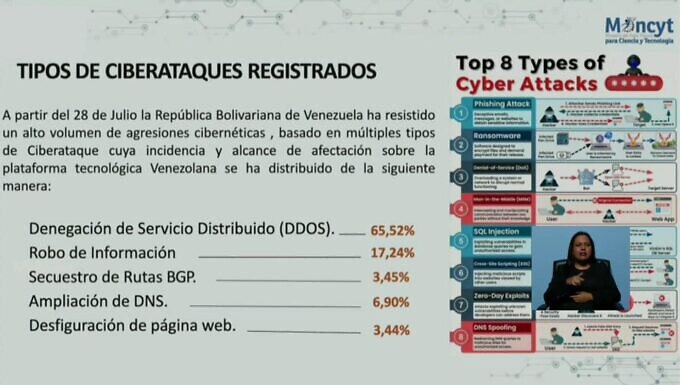

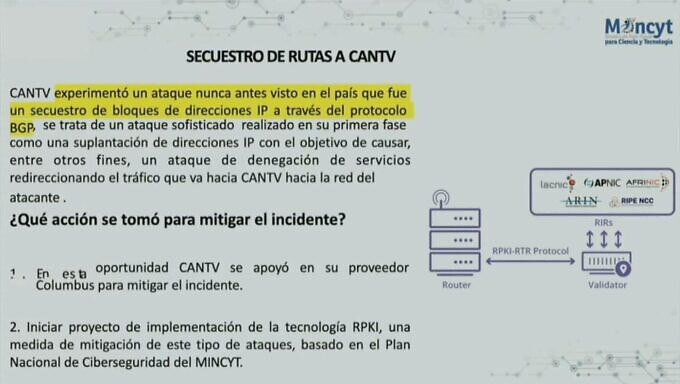

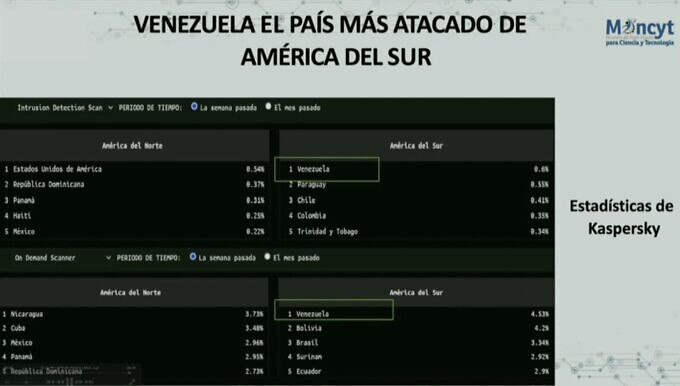

Esta nueva forma de ataque se ha convertido en un elemento central en Venezuela, en un contexto donde los ataques informáticos no han cesado desde las elecciones presidenciales del pasado 28 de julio 2024, en un informe que presentó la ministra de Ciencia y Tecnología, Gabriela Jiménez, durante el Consejo de Estado y el Consejo de Defensa de la Nación del 12 de agosto, advirtió a toda la población venezolana de este escenario en el que «se están explotando las vulnerabilidades del sistema tecnológico nacional. Desde el 28 de julio, básicamente todas las instituciones del país han estado bajo ataque, incluida la Presidencia de la República, el Consejo Nacional Electoral (CNE), la Compañía Anónima Nacional Teléfonos de Venezuela (CANTV), el Sistema Eléctrico Nacional (SEN) y otras 25 instituciones afectadas y 40 más se encuentran en investigación en este momento», afirmó Jiménez.

De acuerdo a una investigación realizada por Misión Verdad, son varios los analistas y técnicos informáticos, entre ellos el académico Víctor Theoktisto y el tecnólogo Kenny Ossa, que afirman que “se trata de un ciberataque sin precedentes a la nación venezolana. No solo por sus consecuencias, que están a la vista y forman parte de la agenda golpista, sino también por el volumen y la multiplicidad de la agresión”.

Además de los ataques cibernéticos, la investigación de Misión Verdad reveló el uso de “técnicas de manipulación que van desde la creación de noticias falsas (Fake News), hasta la orquestación de campañas de desinformación, declaraciones de influencers y artistas, con el fin de generar divisiones internas, manipular la opinión pública y facilitar la intervención extranjera bajo el pretexto de restaurar la democracia”. No es coincidencia que estas tácticas se hayan intensificado contra nuestra patria para quebrantar la voluntad del pueblo venezolano.

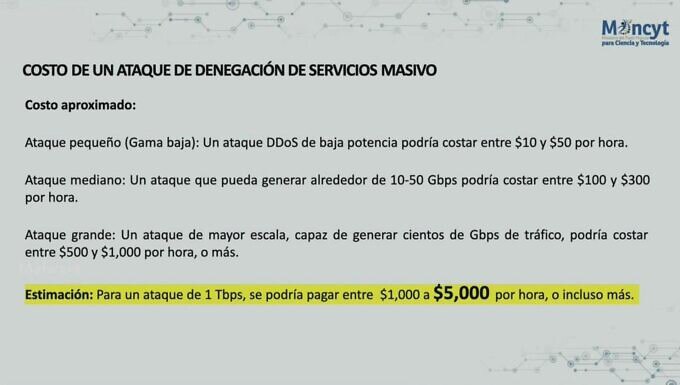

Como se mencionó anteriormente, en el ciberfascismo no existe un ejército institucionalizado como sucede en las guerras tradicionales, sino que un Estado paga a varios hackers con grandes capacidades y conocimientos en la materia para que destruyan y causen daños en el país enemigo a través de sus sistemas informáticos. El objetivo que persiguen es tratar de causar lesiones importantes en todos los sistemas computarizados de quien consideran su adversario.

Retomando los estudios realizados por el Instituto de Investigaciones LISA, detallaron que dependiendo de las capacidades del hacker y de los objetivos concretos que persiga el Estado que le paga, las armas y herramientas utilizadas en las ciberguerras para conseguir su fin varían desde métodos muy básicos a otros increíblemente sofisticados.

La mayoría es parte de las herramientas habituales de los hackers, por lo que los ataques suelen ser actuaciones relativamente sencillas para ellos, pero con alto grado de precisión y en combinación con otras herramientas que dificulten la defensa frente al ataque. Por ejemplo, para la ofensiva que sufrió Estonia en el 2007, se usó una simple agresión de denegación del servicio distribuido (DDoS).

Tipos de ciberfascismo

Los delincuentes informáticos cada vez emplean técnicas más complejas, dañinas y difíciles de detectar. Los tipos de ciberataque existentes van en aumento debido al ingenio y creatividad de los ciberdelincuentes. Sin embargo, estos ataques de alta sofisticación técnica requieren recursos, conocimientos y tecnologías que no están al alcance de cualquier organización y, menos aún, de cualquier individuo. Por eso, la mayor parte de ellos se realizan empleando técnicas tradicionales y ampliamente conocidas.

MALWARE

El término malware proviene de la abreviatura del término inglés malicious software, también llamado badware o software malicioso que ha sido diseñado para infectar y dañar un equipo. Existen muchos tipos como los virus, gusanos, troyanos y el spyware. Los canales a través de los cuales un software malicioso puede infectar tu dispositivo son numerosos: Internet, correo electrónico, descarga de archivos, Apps, música, vídeos… Las consecuencias de estas infecciones pueden ser múltiples: desde el robo de información, el bloqueo del acceso al dispositivo o el espionaje.

RANSOMWARE

De la palabra ransom o rescate en español, es un software que bloquea el acceso a un equipo y solicita un pago económico por su liberación. Algunos de los ataques ransomware más dañinos de los últimos años fueron Petya y NotPetya, dos ataques globales que infectaron los dispositivos de más de 80 empresas e instituciones públicas. Según la revista CSO, a pesar de su reciente declive, el ransomware sigue siendo una amenaza grave para la seguridad de los sistemas informáticos.

GUSANO

Su característica principal es que tiene la capacidad de reptar por sí mismo de un terminal a otro, dentro de una misma red, y replicarse. Esto significa que no necesitan la intervención del usuario para propagarse como ocurre con los virus.

VIRUS

Al contrario que los gusanos, estos necesitan de la intervención del usuario para propagarse. Los virus están alojados en archivos o programas que al ser ejecutados infectan el terminal.

TROYANO

A diferencia de los dos anteriores, los troyanos no se propagan y se camuflan como una aplicación legítima, aunque también necesitan ser ejecutados para liberarse. Su diferencia principal es que abren una puerta trasera o backdoor que permite acceder al sistema.

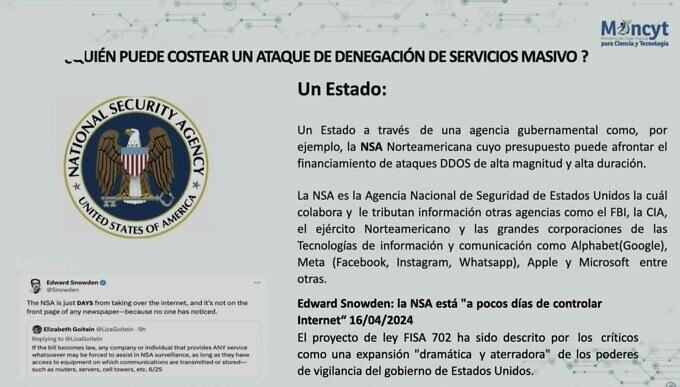

DENEGACIÓN DE SERVICIO O DOS

De las siglas en inglés Denial of Service, este tipo de ataques pretenden colapsar o bloquear un sistema lanzando numerosas peticiones de conexión al mismo tiempo. Si estas se realizan desde un solo punto de conexión es un DoS, mientras que si se lanzan desde numerosos puntos se denomina DDoS (de las siglas en inglés negación de servicio distribuido). Los ataques DDoS suelen ser realizados por Botnets, es decir, por redes de ordenadores zombies que tras haber sido infectados, generalmente con un troyano, son controlados de forma remota por los ciberdelincuentes, siendo capaces de orquestar ataques distribuidos.

ROOTKIT

Software que concede permisos de acceso al ciberdelincuente sobre un equipo infectado. Son difíciles de detectar puesto que tienen la capacidad de enmascarar la intrusión y aunque los antivirus pueden eliminarlos parcialmente, para su completa desaparición es necesaria una intervención manual.

PHISHING

Esta técnica fraudulenta consiste en engañar al usuario solicitando información personal, contraseñas, datos bancarios etc., a través del correo electrónico o redirigiendo a la víctima a una copia falsa de una página web donde se le solicita el ingreso de los datos que se quieren obtener.

SPYWARE

Contrariamente a los virus y gusanos, los programas espía no se propagan. Se ejecutan automáticamente cada vez que se enciende un equipo infectado y son capaces de recabar información que después enviarán a un tercero sin la autorización del usuario.

ADWARE

Software basado en publicidad. Son aplicaciones que muestran anuncios, normalmente en forma de ventanas emergentes. El adware, aunque pueda resultar incómodo, no es malicioso por sí mismo, aunque puede comportar algún tipo de spyware.

Estos tipos de ataques no son independientes unos de otros, es decir, en numerosas ocasiones están compuestos por varias de estas técnicas: Un troyano puede ser usado para después lanzar un ataque DDoS y un Rootkit puede ser ejecutado mediante la obtención de contraseñas a través del Phishing. Los expertos de Ciberseguridad de Grupo ICA recomiendan desconfiar de los antivirus gratuitos. Su instalación puede conllevar consecuencias desconocidas.

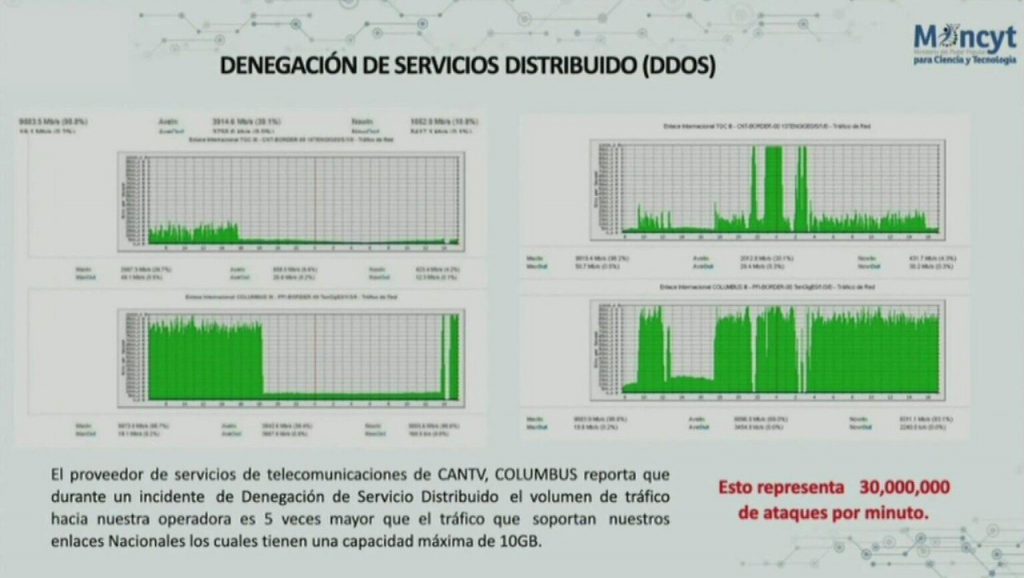

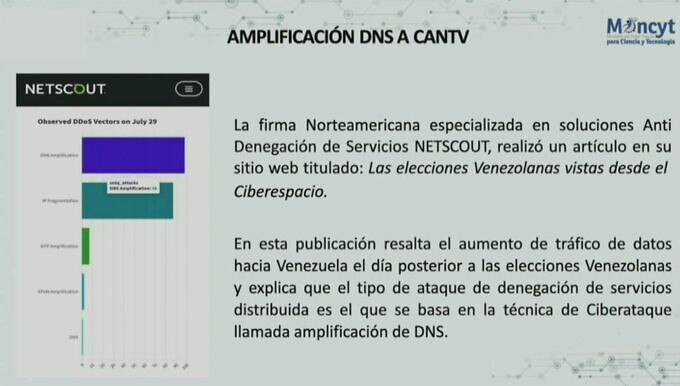

La titular de la cartera de ciencia y tecnología resaltó que se han producido picos de hasta 30 millones de ataques informáticos por minuto, una escala que coincide con lo expuesto por Ossa, quien afirma que los DDoS en Venezuela han alcanzado picos de 700 gigabytes por segundo, la mayor ofensiva registrada si se compara con los informes de Google hasta el año 2020.

Jiménez explicó que las evidencias demostraron que se trata de un repetido y complejo ciberataque cuyo origen al principio fue localizado en Macedonia del Norte —donde los comandos cibernéticos del Pentágono y la OTAN operan sin restricciones—, sin embargo, como lo interpretó el analista informático Theoktisto, dicho país solo fue el «último punto de salida» registrado puesto que «sabemos que ese solo fue un puente para VPN de otros lados, es decir, los atacantes seguramente estaban en otro país pero usaron redes VPN o se apoderaron de computadoras de Macedonia del Norte para hacer el ataque».

El Gobierno venezolano denunció al Gobierno de Estados Unidos y la derecha internacional fascista, con Milei, el magnate Elon Musk, dueño de las grandes corporaciones internacionales, al dirigir directamente el intento de golpe de Estado fascista contra la República Bolivariana de Venezuela.

Contra el país se ha organizado toda una campaña de ataques a través de las redes sociales, para tratar de armar una nueva fuerza y arremeter con odio y con saña al pueblo revolucionario.

Estas decisiones de ciberataques forman parte de la agenda de María Corina Machado y Edmundo González Urrutia, quienes aprovechando las vulnerabilidades del sistema informático nacional y el apoyo financiero de Elon Musk han realizado agresiones cibernéticas que conforman uno de los ámbitos centrales del plan golpista contra Venezuela.

Ante este ataque declarado, el pasado 20 de agosto, el Gobierno Bolivariano creó el Consejo Nacional de Ciberseguridad que trata sobre la formulación de políticas que protejan la infraestructura tecnológica de los servicios institucionales. Es un golpe de Estado continuado en el que vemos esta serie de ofensivas informáticas que van incluso hacia el Sistema Eléctrico Nacional, buscando crear un clima de ingobernabilidad y que para enfrentarlo, la Revolución Chavista está preparada para, una vez más, salir victoriosa.

Respecto a este tema, el presidente de la República Bolivariana de Venezuela, Nicolás Maduro Moros, denunció que los sectores extremistas de la derecha y el imperialismo estadounidense utilizan a influencers nacionales e internacionales para manipular la mente de los venezolanos y a través de “esta acción buscar generar violencia y desestabilización en el país”.

La derecha extremista ha ejecutado diversas operaciones psicológicas, para envenenar a través de las redes sociales e infectar a Venezuela de odio.

“Al igual que trataron de hacer en el año 2019 con el concierto de Cúcuta, donde utilizaron cantantes para tratar de invadir a Venezuela y los estafaron, los robó Guaidó, hoy utilizan a influencers. Una tal Lele Ponds anunció un concierto desde Miami, para imponer un gobierno en Venezuela, para manipular a la gente”, manifestó.

Deportistas, beisbolistas, futbolistas, atletas, influencers venezolanos que residen en la nación y otros en el exterior, y que ya habían abandonado la moda de mal hablar de su país, los pusieron a exaltar, a llamar a la violencia, a la división al odio, manifestó el Dignatario.

Al respecto, el vicepresidente sectorial de Comunicación, Cultura y Turismo y ministro del Poder Popular para la Comunicación, Freddy Ñáñez, el pasado 21 de agosto compartió un video donde se revela cuánto le pagan a los “influencer” venezolanos que están en el extranjero para hacer contenido sobre Venezuela.

A través de su canal de Telegram, Ñáñez mostró el audiovisual creado por la cuenta de Instagram @nitantukky, donde se muestra una conversación filtrada del creador de contenido venezolano, Greg Allessandro Sewo Hernández, más conocido como @GregAventuras, en la que este revela que la oposición extremista al mando del excandidato presidencial, Edmundo González y María Corina Machado pagaron la cantidad de $400 para que publicara en sus redes sociales.

A GregAventuras este pago se le ofrece por realizar dos reels en Instagram, dos en Tik Tok, más ocho historias por dos semanas. El creador de contenido resalta en el video que él cobra por adelantado vía Binance y que no haría “tanto ruido” con el tema del llamado a la calle, porque a su juicio es un tema delicado.

Confesiones públicas de William Brownfield contra Venezuela

En una entrevista concedida a la periodista Carla Angola, el exembajador de los Estado Unidos en Venezuela y Colombia define las fórmulas de ataque a Venezuela, tras confesiones públicas de odio, fascismo, violencia y chantaje en contra de la Revolución Bolivariana, con un lenguaje fundamentado en la mentira y la tergiversación de la verdad.

Donde la opositora política María Corina Machado y William Brownfield hablan de la invasión militar como opción para sacar a Nicolás Maduro del poder, mencionan el Comando Cibernético, lo que evidencia que hubo un ataque al Sistema Eléctrico Nacional en el 2019 y en el 2024, la misma operación de ciberataque contra el CNE, específicamente en la parte de

Además, él revela que desde Arizona, algunos pilotos estadounidenses pueden teledirigir bombas para que aterricen directamente en territorio venezolano; esas son las pretensiones de William Brownfield.

Es importante resaltar que los días 27 y 30 de agosto, el Sistema Eléctrico Nacional (SEN) sufrió un sabotaje en horas de la madrugada, cuyo ataque afectó el suministro eléctrico en Caracas y varias localidades del país.

Durante la sesión ordinaria de la Asamblea Nacional (AN), realizada el 17 de septiembre, el influencer argentino, Diego Suárez, “Michelo 2.0”, resaltó que no se arrepiente de haber perdido sus cuentas en Redes Sociales por defender la verdad de Venezuela, “Salí a defender a Venezuela y no me arrepiento porque María Corina Machado es un clon de Javier Milei”.

“Exactamente un copia y pega. Sentí tanto dolor de que se repita la historia acá que salí a defender a Venezuela y ahora que estoy acá no me arrepiento de haber perdido la cuenta. Fue hermoso estar acá, compartir con ustedes; su amor valió verdaderamente la pena”, manifestó Suárez.

En ese contexto, aseguró que los dueños de grandes redes sociales,“imponen lo que a ellos les da la gana, y yo tanto consumir tanto contenido en redes, veía puros mensajes fascistas en contra de Venezuela, en contra de sus políticos, puros mensajes de libre mercado; fui engañado porque estaba todo el tiempo en el celular y es así como no hay un discurso que diga la verdad”.

“Ellos eran los responsables de esa realidad tan horrible que estaba viviendo y empecé a investigar y me percaté que estaba en una mentira, por eso salí a hablar de esas ideas que me sembraron esos algoritmos, y es por ello que también sentí tanto dolor que se repitiera la historia en Venezuela a través de esas redes sociales”, expresó.

Por otra parte, hizo un llamado a los influencers venezolanos para que se unan en la lucha contra los ciberataques y se dediquen a desmentir las noticias falsas y los mensajes de odio que intentan imponerse sobre el país. Subrayó que en las redes sociales la lucha es desigual, ya que sus propietarios restringen la verdad y la libertad de expresión.

“No se van a dejar invadir por los algoritmos, es un llamamiento a ustedes, tienen que tener a sus comunicadores digitales, tienen que salir a desmentir los fake news, a combatir los mensajes de odio (…) Salgan a la realidad y graben, los invito porque esto es una guerra digital, estos son fusiles digitales, cada fake news, cada mentira son balas”, indicó Michelo.

“Crean tanta propaganda y tantas mentiras. Los algoritmos lo hacen demasiado rápido, más rápido que los medios tradicionales; por eso hago como 10 videos por día, con mi fusil ideológico mostrando la verdad de Venezuela, porque yo sé lo que es estar engañado».

Del mismo modo, el influencer Javier Gómez, “javiflama”, dijo que el vacío del contenido es lo que le interesa a las redes sociales, que fue la clave de usar la intersección para tratar de engañar al algoritmo.

Por su parte, el presidente de la Asamblea Nacional (AN), Jorge Rodríguez,agradeció a Diego Omar Suárez y también a Javier Gómez “javiflama” por venir a Venezuela a mostrarle al mundo la verdad que vive la nación bolivariana.

“Yo quisiera que con este derecho de palabra de nuestros amigos pudiéramos expresarles el agradecimiento que sentimos (…) Tenemos amigos en el mundo, amigos que son valientes que levantan la voz y dicen su verdad, que es nuestra verdad”, expresó Rodríguez.

RR.SS. infectan de odio y violencia al país

Bajo este contexto, vale acotar que el 10 de septiembre, en la ciudad de Caracas, específicamente en el Centro de Convenciones de La Carlota, se celebró el Congreso Mundial contra el Fascismo, Neofascismo y Expresiones similares, donde participaron movimientos sociales de más de 190 países; el presidente de la República Bolivariana de Venezuela, Nicolás Maduro, advirtió que las redes sociales tienen un papel importante en propagar el odio, la intolerancia y la violencia a sectores importantes de la población y así poder generar desestabilización en la nación.

“El campo de batalla no fue la economía, como si lo fue muchos años cuando disparaban los precios de los alimentos al pueblo venezolano o como cuando hacían mil maniobras contra el sistema cambiario, y en el campo de batalla no le permitimos que fuera la economía; hoy el campo de batalla fue el campo de las mentes, de la comunicación, donde las redes sociales jugaron y están jugando el papel decisivo determinante para infectar a importantes sectores de la población de odio, intolerancia, violencia y antivalores”, explicó el gobernante venezolano.

Al mismo tiempo, agregó que “ellos (la extrema derecha) usaron el proceso electoral, las libertades públicas y las garantías, para por debajo montar una maquinaria de fuerzas de choque con criminales que tuvieron su máxima expresión el 29, 30 y 31 de julio. Venezuela le vio la cara al demonio del fascismo y Venezuela demostró en perfecta unión cívico-militar-policial, que estaba preparada para esa sorpresa, porque en 48 horas se restableció la paz, la armonía y tranquilidad de todo el país”.

Más historias

Venezuela rechaza pronunciamiento de Marco Rubio contra Cuba

Gobierno Bolivariano celebra 52º aniversario de la Caricom

Maduro y Cilia Flores supervisan labores de recuperación en Mérida